作者:天达共和律师事务所 申晓雨 吴雅涵

Zoom在2020年4月频繁登上数据泄露新闻,共有四起安全和隐私相关事件被媒体爆出:先是擅自将用户数据通过SDK(软件开发工具包)共享给Facebook(“SDK共享信息事件”);后又因用户分组功能的缺陷,把用户邮箱地址、头像暴露给使用同一邮箱域名的其他陌生用户(“用户分组事件”);又被发现有一万五千多个Zoom用户会议视频在亚马逊云服务器上处于公开可浏览状态(“视频泄露事件”);还被黑客撞库攻击,使黑客获取了五十多万个Zoom账户的账户名和密码(“黑客撞库事件”)。正如媒体所评论的,新冠疫情期间用户量和股价都猛涨的Zoom正在被全球的黑客放在显微镜下找漏洞。

自2020年1月新冠疫情在全球爆发以来,由于疫情波及范围广、持续时间长,对正常的商业运营造成严重影响。在这种特殊的背景下,远程办公,如在线会议、即时通信、文档协作、基于功能扩展模块实现的协同办公等[1],成为企业在疫情期间的刚需,但并非所有企业,包括远程办公产品和服务的供应商,已经准备好应对激增的流量。Zoom发生的上述每个事件都折射出企业在远程办公场景下在网络安全和数据保护方面需要关注的问题。

1、对SDK的管理

Zoom的SDK共享信息事件反映出SDK接入的安全风险,值得企业关注。

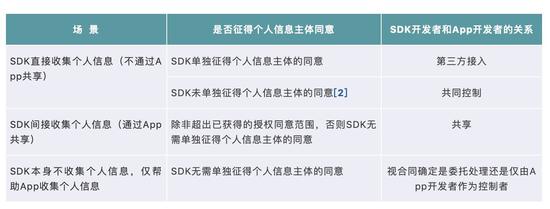

按照我国2020年修订的《信息安全技术 个人信息安全规范》(GB/T 35273—2020,“《个人信息安全规范》”),不同主体就数据处理的关系一般可分为第三方接入、共同控制、共享、委托处理等,而第三方接入是《个人信息安全规范》与2017版《个人信息安全规范》(GB/T 35273-2017)相比新增加的内容。“第三方接入”是指个人信息控制者在其产品或服务中接入具备收集个人信息功能的第三方产品或服务,但与第三方不属于委托处理或共同控制关系。

SDK开发者和APP开发者在不同场景下在收集阶段的关系如下表所示:

基于主体之间的特定关系,《个人信息安全规范》对各主体就个人信息保护应承担的责任作出不同规定。如果企业使用自主开发的App提供远程办公产品或服务或用于自身开展业务,建议企业根据所使用的SDK的功能和特性确定自身与SDK开发者的关系,并有针对性地对SDK采取管理措施,例如,开展个人信息安全影响评估,与SDK开发者通过合同明确约定各方安全责任,对SDK的运行进行必要的监督、管控等。

2、网络安全和数据安全能力

在Zoom的视频泄露事件中,部分会议主持人将会议视频上传到云端并不设置访问密码固然是相关视频和个人信息泄露的主要原因,但Zoom在功能设计方面存在的漏洞也使其难辞其咎。Zoom允许会议主持人录制会议视频并将视频下载到本地,其中涉及个人信息的处理。虽然Zoom在其隐私政策中表明,录制会议这一功能仅能够在参会者点击弹窗的同意按钮后方可开启,但根据新闻报道以及我们的试用,发现至少中文版并未实现这一功能。正因如此,直到会议视频被公开,很多当事人才知道自己的声音、形象等个人信息被记录下来。此外,Zoom对视频文件的命名方式过于简单,也导致了相关视频可以在网上被轻易搜索到,从而增加了个人信息被泄露的风险。

同样地,Zoom的用户分组事件和黑客撞库事件也都暴露出Zoom在产品功能设计和安全保障措施方面的漏洞,而这些漏洞本可通过采取技术手段(例如,添加图片验证码,IP分析、访问分析等用户行为分析)或通过采购专门的安全服务等方式进行弥补。

根据我国《网络安全法》相关规定,网络运营者应当按照网络安全等级保护制度的要求,履行网络安全保护义务,保障网络免受干扰、破坏或者未经授权的访问,防止网络数据泄露或者被窃取、篡改;网络产品、服务的提供者应当为其产品、服务持续提供安全维护;在个人信息安全方面,网络运营者应当采取技术措施和其他必要措施,确保其收集的个人信息安全,防止信息泄露、毁损、丢失[3]。

《个人信息安全规范》就控制者的个人信息安全能力提出更加具体的要求,例如,开发具有处理个人信息功能的产品或服务时,个人信息控制者宜根据国家有关标准在需求、设计、开发、测试、发布等系统工程阶段考虑个人信息保护要求,保证在系统建设时对个人信息保护措施同步规划、同步建设和同步使用;在产品或服务发布前,业务功能发生重大变化时,法律法规有新的要求时,业务模式、信息系统、运行环境发生重大变更时,或发生重大个人信息安全事件时,应进行个人信息安全影响评估;此外,个人信息控制者还应根据有关国家标准的要求,建立适当的数据安全能力,落实必要的管理和技术措施,防止个人信息的泄漏、损毁、丢失、篡改[4]。

上述要求并不仅仅体现在中国的法律和国家标准中,实际上,其他国家和地区有关网络安全和数据保护的法律也有类似规定。以欧盟《通用数据保护条例》(“GDPR”)为例,GDPR即明确要求控制者应采取技术和组织措施以确保个人数据处理活动的安全[5]。因此,提供远程办公产品或服务的企业有必要按照所适用国家或地区的相关法律规定,完善产品功能设计并采取适当措施加强自身的网络安全和数据安全能力。

3、对用户的管理

在使用Zoom视频会议时,主持人可以录制会议视频,而这一操作使其成为个人信息的控制者,其收集其他参会者个人信息的行为应征得其他参会者的同意并应以安全的方式上传到可信的云端服务器。但大多数用户并未意识到自己可能成为个人信息的控制者甚至已经侵犯到他人的合法权益,更遑论履行个人信息保护义务。

从控制风险的角度,我们建议提供远程办公产品或服务的企业除需要在与用户的协议中明确划分双方责任外,还有必要通过技术措施对用户(特别是视频会议的主持人)进行管理,例如,以会议主持人点击“录制视频”的动作触发向主持人和其他参会者的双向弹窗提示,重申个人信息保护注意事项和用户可能承担的法律责任,并对整个提示过程进行记录。

4、响应及应急处置能力

据媒体报道,Zoom的用户分组事件发生后,用户如果要求退出分组,需要与Zoom客服联系并需要等待较长的处理时间,暴露出Zoom响应用户要求和安全事件应急处置能力的不足。

针对个人信息主体的权利请求,在中国,《个人信息安全规范》将控制者的响应时间限定在30天内[6],《App违法违规收集使用个人信息行为认定方法》则要求App运营者在15个工作日内完成处理[7];欧盟GDPR则将响应期限规定为1个月并允许在必要情况下再延长2个月[8]。

在发生网络安全或数据安全事件时,我国《网络安全法》规定,网络产品、服务的提供者发现其网络产品、服务存在安全缺陷、漏洞等风险时,应当立即采取补救措施,按照规定及时告知用户并向有关主管部门报告;网络运营者应当制定网络安全事件应急预案,及时处置安全风险;在发生网络安全事件时,立即启动应急预案,采取相应的补救措施,并按照规定向有关主管部门报告;在发生或者可能发生个人信息泄露等情况时,应当立即采取补救措施,按照规定及时告知用户并向有关主管部门报告[9]。《个人信息安全规范》也要求控制者制定并及时更新个人信息安全事件应急预案,定期组织内部相关人员进行应急响应培训和应急演练,并在发生个人信息安全事件后根据应急响应预案进行相应处置[10]。GDPR则明确要求控制者在发现个人数据泄漏事故起72小时内通知监管机构并及时通告数据主体[11]。

5、对远程办公产品和服务使用方的建议

为规范远程办公中企业的安全防护手段,全国信息安全标准化技术委员会于2020年3月发布了《网络安全标准实践指南—远程办公安全防护》,其中不仅从远程办公的组织者(即使用远程办公系统的政府部门、科研机构、企事业单位等)角度,就远程办公应采取的安全措施提出了管理要求和技术要求,还从远程办公的参与者(即使用远程办公系统的个人)角度,从设备安全、数据安全、环境安全、安全意识等方面提出建议。

新冠疫情对社会经济、生活的影响是巨大且深远的,远程办公可能将在很长一段时间内成为企业运营和内、外沟通的主要模式,甚至在疫情过后成为常态。在这种环境下,我们建议企业在网络和数据安全常规标准的基础上,参考上述指南或类似规范的内容,及时更新包括员工手册、数据安全规范等在内的管理制度,补充远程办公安全注意事项,同时加强员工培训,提高员工的安全意识,做好远程办公模式下的安全防范工作。

注释:

[1] 《网络安全标准实践指南—远程办公安全防护》(TC260-PG-20201A, v1.0-202003)“三、远程办公典型场景”。

[2] 《个人信息安全规范》9.6注:“如个人信息控制者在提供产品或服务的过程中部署了收集个人信息的第三方插件(例如,网站经营者与在其网页或应用程序中部署统计分析工具、软件开发工具包 SDK、调用地图 API 接口),且该第三方并未单独向个人信息主体征得收集个人信息的授权同意,则个人信息控制者与该第三方在个人信息收集阶段为共同个人信息控制者。”

[3] 《网络安全法》第二十一、二十二、四十二条。

[4] 《个人信息安全规范》11.2、11.4、11.5。

[5] GDRP第32条。

[6] 《个人信息安全规范》8.7。

[7] 《App违法违规收集使用个人信息行为认定方法》第六条。

[8] GDPR第12条。

[9] 《网络安全法》第二十二、二十五、四十二条。

[10] 2020版《个人信息安全规范》10.1。

[11] GDPR第33条。

(声明:本文系作者授权新浪网转载,文章仅代表作者观点,不代表新浪网立场。)